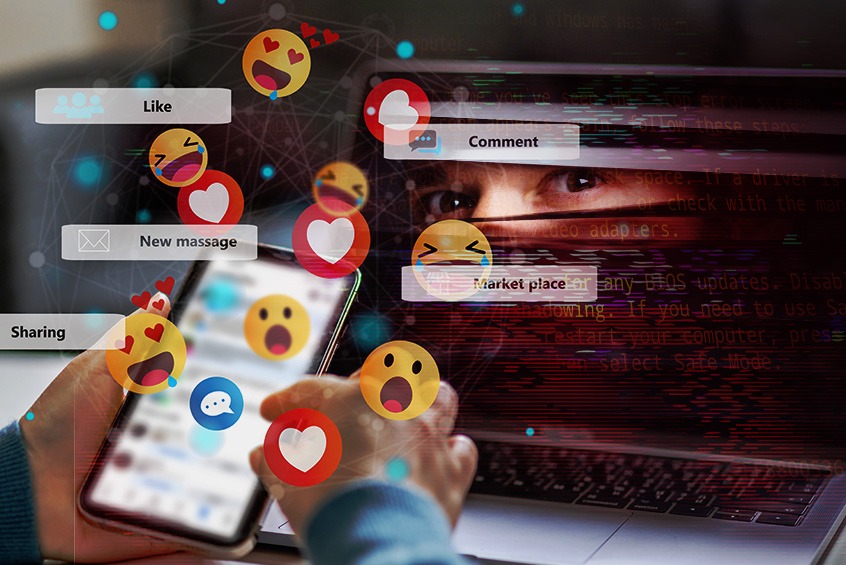

¿Sabías que las redes sociales son utilizadas para actividades de inteligencia?

¿Sabías que las redes sociales son utilizadas para actividades de inteligencia? ¿Sabías que las redes sociales son utilizadas para actividades de inteligencia?La inteligencia de fuentes abiertas (OSINT) es una disciplina que se basa en la recopilación, análisis y difusión de información disponible públicamente, y su uso se remonta a la Segunda Guerra Mundial. [...]