¿SABÍAS QUE..?

¿Sabías que los mensajes SMS de tu celular pueden ser utilizados para espiarte mediante tu smartphone? ¿o que más de 460 modelos de computadoras HP llevan un Keylogger preinstalado? Esta información y mucha más la puedes encontrar en esta sección.

El impacto del uso de software de terceros en brechas de información

El impacto del uso de software de terceros en brechas de información Actualmente es muy difícil que una empresa pueda desarrollar toda la infraestructura tecnológica necesaria para su operación, por lo que es [...]

Coalición de gran escala para mejorar la gestión de parches y vulnerabilidades

Coalición de gran escala para mejorar la gestión de parches y vulnerabilidades En días pasados fue anunciado el lanzamiento de una alianza de ciberseguridad que incluye proveedores de gran escala, tales como AT&T, [...]

ChatGPT y su uso para temas de defensa en ciberseguridad

ChatGPT y su uso para temas de defensa en ciberseguridad Los equipos de ciberseguridad son testigos de primera mano de la rapidez con la que los atacantes reinventan sus estrategias y hacen todo [...]

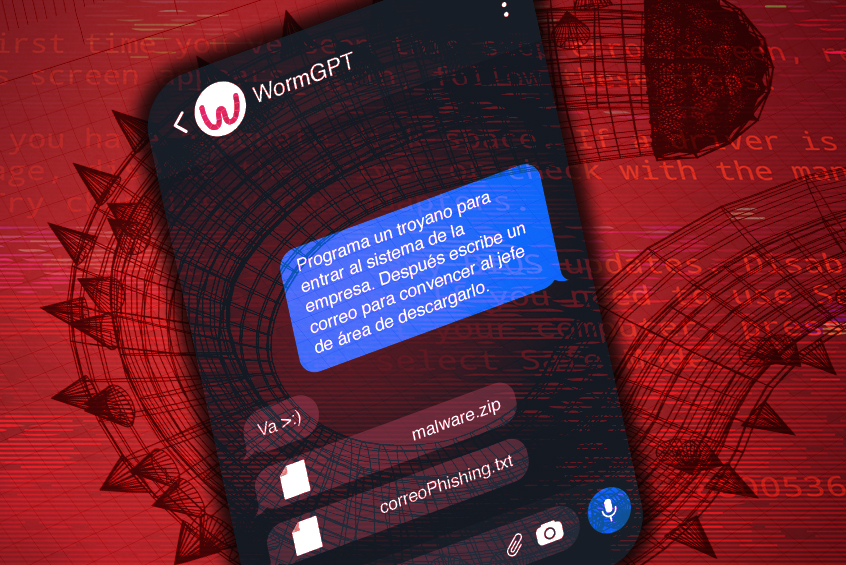

Ha surgido una nueva herramienta como amenaza: WormGPT, la contraparte de ChatGPT

Ha surgido una nueva herramienta como amenaza: WormGPT, la contraparte de ChatGPT Desde que vivimos en un mundo hiperconectado y la mayoría de nuestras actividades las hacemos a través de la red, ha [...]

Cómo evitar salir a una audiencia con un filtro de gato o la cultura de la ciberseguridad

Cómo evitar salir a una audiencia con un filtro de gato o la cultura de la ciberseguridad El filtro de gato es una anécdota humorística que nos recuerda la importancia de tomar en [...]

La manzana envenenada

La manzana envenenada No podemos negar la existencia de ciberdelitos a gran o pequeña escala: cada vez son más frecuentes debido a que su comisión genera jugosas ganancias en poco tiempo y con [...]

El MFA/2FA tiene más importancia de la que suponemos

El MFA/2FA tiene más importancia de la que suponemos Una actividad fundamental del día a día es el uso de credenciales para acceder a servicios empresariales (correo electrónico, autenticación de equipos de cómputo, [...]

Cobalt Strike: El arma de doble filo en el ciberespacio

Cobalt Strike: El arma de doble filo en el ciberespacio Cobalt Strike es una herramienta comercial post-explotación, para la simulación de adversarios y ejercicios de Red Team. Por medio de esta herramienta [...]

Criminalidad subcontratada: el auge del Ransomware como Servicio (RaaS)

Criminalidad subcontratada: El auge del Ransomware como Servicio (RaaS) Los cibercriminales están subcontratando gran parte de sus ataques: algunas de sus operaciones funcionan bajo el modelo conocido como Ransomware como Servicio (RaaS, [...]

BreachForums, nueva amenaza emerge

BreachForums, nueva amenaza emerge Tras el arresto de Conor Brian Fitzpatrick y el cierre parcial del foro "Breached", que se consideraba un sucesor de “RaidForums” y era conocido como un sitio popular donde [...]